El generador de hash MD5 indescifrable en línea

Los servicios del sitio web dependen en gran medida de las contraseñas de autenticación de los usuarios. Para ayudar a los usuarios a generar y elegir contraseñas más seguras, los servicios en línea de un generador de contraseñas se están volviendo cada vez más populares, ya que pueden generar contraseñas sólidas y auténticas en solo una cuestión de clics, que nunca serán pirateados o adivinados por piratas informáticos, que buscan ver su historial en línea para piratear sus cuentas en línea o su historial personal.

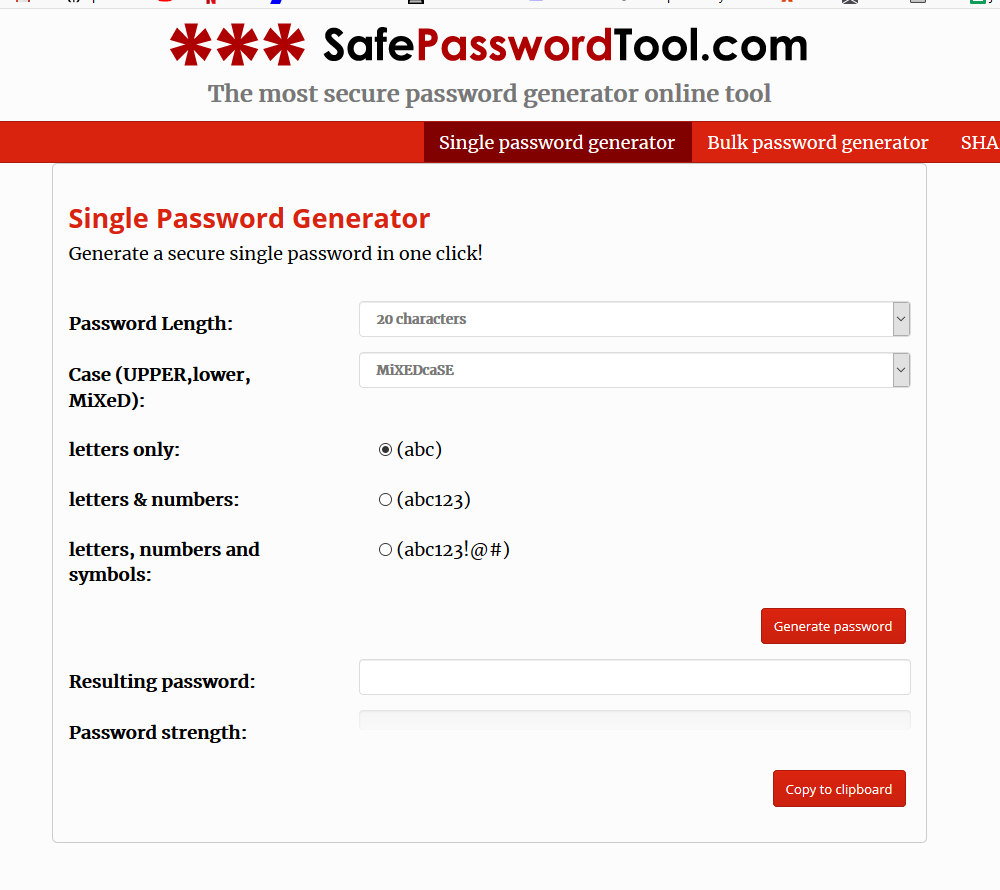

Los contadores de contraseñas o los sitios web estiman la solidez de las contraseñas que proporcionan los usuarios. Generadores de contraseñas en línea o incluso Generadores de hash MD5 puede ayudar a los usuarios a generar contraseñas más seguras.

Este artículo ayudaría a centrarse en la técnica de vanguardia de estas contraseñas y el generador de hash MD5 en Internet. Ortogonal a la gran cantidad de trabajo en medidas de contraseña que nos centramos en contraseña y Caracteres hash MD5 que se puede ingresar directamente en la web. La técnica de trabajo en línea de contraseña o Generador MD5 depende del enfoque empírico a gran escala y del estudio de los generadores de contraseñas web. También se basa en la dependencia ubicua del código de terceros para las contraseñas de acceso.

Genere un hash MD5 fuerte usando su valor de texto

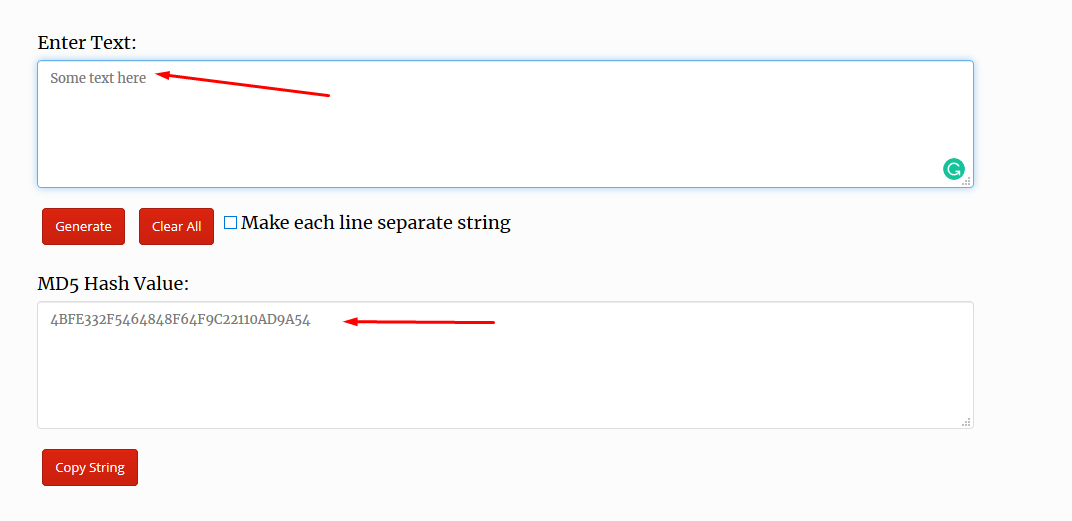

- Para generar fuerte MD5 Valor hash ir a https://www.safepasswordtool.com/md5-generator.php

- Ingrese el texto que desea convertir el hash md5.

Las contraseñas a menudo se envían a través de la red, invisibles para los usuarios y, a veces, en texto sin formato. Es importante mejorarlos en el carácter diferente de. Un marco de red general en línea puede permitir la transferencia de contraseñas modular y segura en módulos de generación. La utilidad del marco a través de una implementación de referencia es importante para revisar su autenticidad.

La importancia y el uso de contraseñas y generadores MD5 en línea

MD5 Hash es un hash criptográfico que utiliza una suma de comprobación para verificar datos como contraseñas y cookies. MD5 Hash es un cifrado unidireccional, lo que significa que no hay forma de descifrarlo a su valor de texto original.

El uso de contraseñas en Internet también es bastante útil y vulnerable. Aunque se proponen una variedad de mecanismos de autenticación para la autenticación de contraseña, por ejemplo, la combinación de nombre de usuario y contraseña con los datos de acceso almacenados en el servidor, sigue siendo un tipo común de autenticación que puede funcionar en Internet.

Las bases de datos de las credenciales del usuario a menudo pueden escapar después de que un sitio web se vea comprometido. Las mejores prácticas de conservación prescritas por contraseñas incluyen el almacenamiento de contraseñas con hash y con cifrado sólido

algoritmo hash unidireccional con una información de identificación específica. Para descifrar una contraseña, cualquier pirata informático motivado puede intentar revertir los hash almacenados con técnicas claras de pirateo de contraseñas o con herramientas especiales como 'Juan el destripador'. Para descifrar un hash de contraseña, pueden crear crackers de contraseñas, hash las contraseñas de los candidatos y compararlas con el hash original. Si se encuentra una coincidencia, se puede restaurar la contraseña original o al menos una contraseña que dé el mismo valor hash.

Generador fresco md. Lo he estado usando por un tiempo.

I wanted to know how to track my wife’s phone without her knowing and was pleasantly surprised to find [email protected]. It is a great hacker for tracking her phone activities without her ever knowing. I highly recommend it to anyone who needs to keep track of their spouse or loved ones. His spy app user interface is very easy to use and understand. It allows me to view all of my wife’s activities on the target device, location tracking, and other features such as social media account monitoring. This tool has saved me a lot of time and worry in knowing that I can keep tabs on her without her ever knowing. Highly recommend this hacker.

Your method is incredibly impressive. It’s clear that you have a deep understanding of X and are passionate about sharing your knowledge.

I’m blown away by this method, thank you for showing it to us.

Thanks so much for sharing your method! It’s incredibly helpful and effective. Great job!

Your method is incredibly insightful and helpful. It’s made me realize that there’s always room for improvement and growth.

The simplicity and elegance of your method are truly remarkable. I appreciate the effort you’ve put into distilling complex concepts into easy-to-follow steps.

This method has completely changed my perspective on X. I can now approach it with confidence and a clear plan of action.

I Spent several useful hours trying some spywares, but it didn’t work till I finally saw a reference to this Andrew Hacker who did an amazing job. I’ll never have to look for hackers online again. However, You wonder if your wife/husband is something behind your back. You suspect your wife/husband is lying to you. Find out the truth and bring peace to your mind with this HACKERS contact gmail [email protected] and you can text,call him on +15177981808