Le générateur de hachage MD5 incassable en ligne

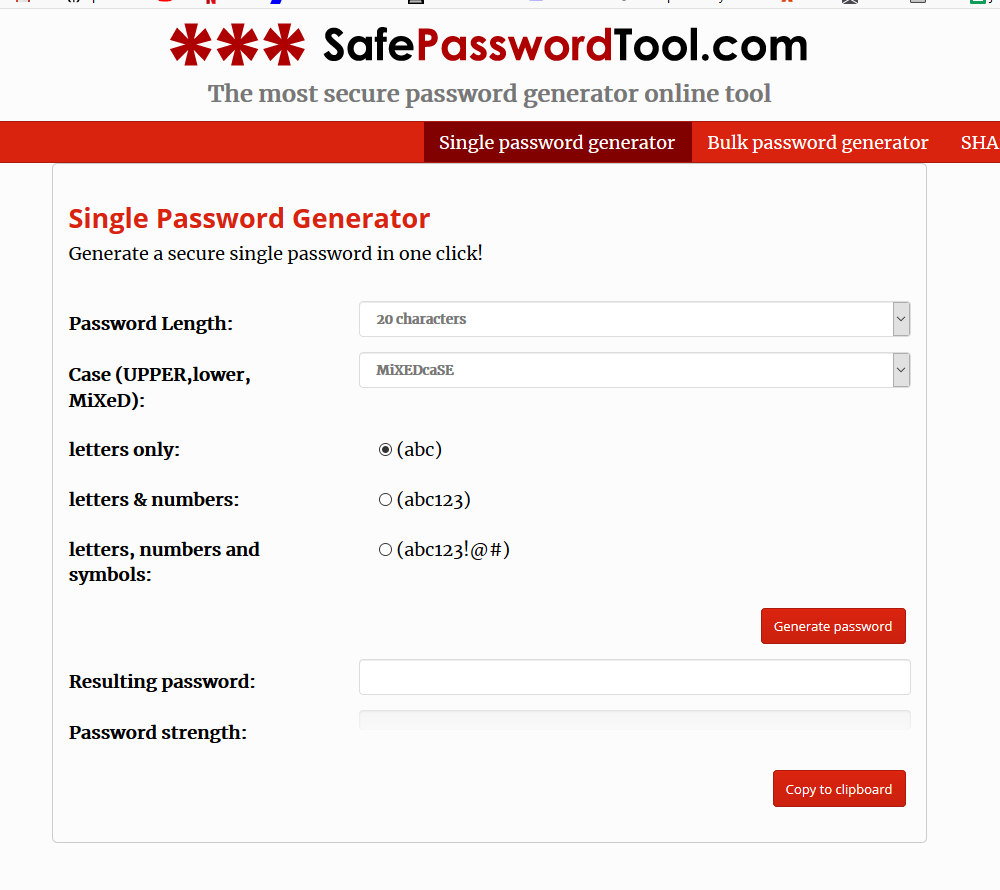

Les services de site Web reposent fortement sur les mots de passe d'authentification des utilisateurs. C'est pour aider les utilisateurs à générer et à choisir des mots de passe plus forts, les services en ligne de générateur de mots de passe deviennent de plus en plus populaires car ils peuvent générer des mots de passe authentiques forts en quelques clics, qui ne sont jamais piratés ou devinés par les pirates, qui recherchent et consulter votre historique en ligne afin de pirater vos comptes en ligne ou votre historique personnel.

Les compteurs de mots de passe ou les sites Web estiment la force des mots de passe fournis par les utilisateurs. Générateurs de mots de passe en ligne ou même Générateurs de hachage MD5 peut aider les utilisateurs à générer des mots de passe plus forts.

Cet article aiderait à se concentrer sur la technique de pointe de ces mots de passe et du générateur de hachage MD5 sur Internet. Orthogonal à la grande quantité de travail sur les mesures de mot de passe que nous nous concentrons sur le mot de passe et Caractères de hachage MD5 qui peuvent être saisies directement sur le Web. La technique de travail en ligne du mot de passe ou Générateur MD5 dépend de l'approche empirique à grande échelle et de l'étude des générateurs de mots de passe Web. Il repose également sur la dépendance omniprésente au code tiers pour les mots de passe d'accès.

Générer un hachage MD5 fort en utilisant votre valeur de texte

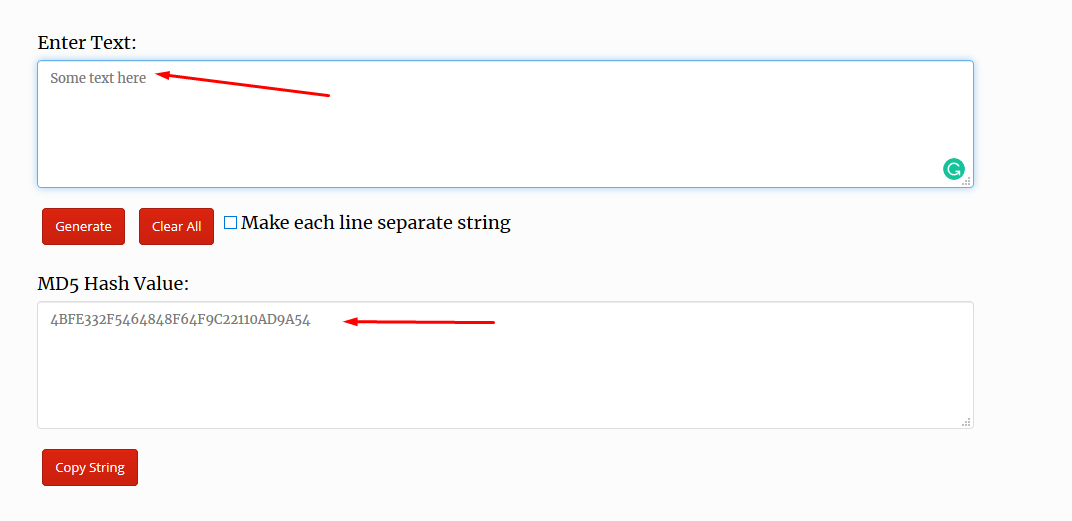

- Pour générer des MD5 La valeur de hachage va à https://www.safepasswordtool.com/md5-generator.php

- Entrez le texte que vous souhaitez convertir en hachage md5.

Les mots de passe sont souvent envoyés sur le réseau, invisibles pour les utilisateurs et parfois en texte brut. Il est important de les améliorer dans le caractère différent de. Un cadre de réseau général en ligne peut permettre un portage de mot de passe sécurisé et modulaire dans les modules de génération. L'utilité du cadre à travers une implémentation de référence est importante pour revoir son authenticité.

L'importance et l'utilisation des mots de passe et des générateurs MD5 en ligne

MD5 Hash est un hachage crpytographique qui utilise une somme de contrôle pour vérifier les données telles que les mots de passe et les cookies. MD5 Hash est une cryptage à sens unique, ce qui signifie qu'il n'y a aucun moyen de le décrypter à sa valeur de texte d'origine.

L'utilisation de mots de passe sur Internet est également très utile et vulnérable. Bien que divers mécanismes d'authentification soient proposés pour l'authentification par mot de passe, par exemple la combinaison du nom d'utilisateur et du mot de passe avec les données d'accès stockées sur le serveur, il s'agit toujours d'un type d'authentification courant qui peut fonctionner sur Internet.

Les bases de données des informations d'identification de l'utilisateur peuvent souvent s'échapper après la compromission d'un site Web. Les meilleures pratiques de conservation prescrites par mot de passe incluent le stockage des mots de passe avec des hachages et un cryptage fort

algorithme de hachage unidirectionnel avec une information d'identification spécifique. Pour déchiffrer un mot de passe, tout pirate informatique motivé peut essayer d'annuler les hachages stockés avec des techniques de piratage de mot de passe claires ou avec des outils spéciaux tels que 'John l'Éventreur». Pour déchiffrer un hachage de mot de passe, ils peuvent créer des crackers de mot de passe, hacher les mots de passe candidats et les comparer avec le hachage d'origine. Si une correspondance est trouvée, le mot de passe d'origine peut être restauré ou au moins un mot de passe qui donne la même valeur de hachage.

Générateur md cool. l'utilise depuis un moment maintenant.

I wanted to know how to track my wife’s phone without her knowing and was pleasantly surprised to find [email protected]. It is a great hacker for tracking her phone activities without her ever knowing. I highly recommend it to anyone who needs to keep track of their spouse or loved ones. His spy app user interface is very easy to use and understand. It allows me to view all of my wife’s activities on the target device, location tracking, and other features such as social media account monitoring. This tool has saved me a lot of time and worry in knowing that I can keep tabs on her without her ever knowing. Highly recommend this hacker.

Your method is incredibly impressive. It’s clear that you have a deep understanding of X and are passionate about sharing your knowledge.

I’m blown away by this method, thank you for showing it to us.

Thanks so much for sharing your method! It’s incredibly helpful and effective. Great job!

Your method is incredibly insightful and helpful. It’s made me realize that there’s always room for improvement and growth.

The simplicity and elegance of your method are truly remarkable. I appreciate the effort you’ve put into distilling complex concepts into easy-to-follow steps.

This method has completely changed my perspective on X. I can now approach it with confidence and a clear plan of action.

I Spent several useful hours trying some spywares, but it didn’t work till I finally saw a reference to this Andrew Hacker who did an amazing job. I’ll never have to look for hackers online again. However, You wonder if your wife/husband is something behind your back. You suspect your wife/husband is lying to you. Find out the truth and bring peace to your mind with this HACKERS contact gmail [email protected] and you can text,call him on +15177981808